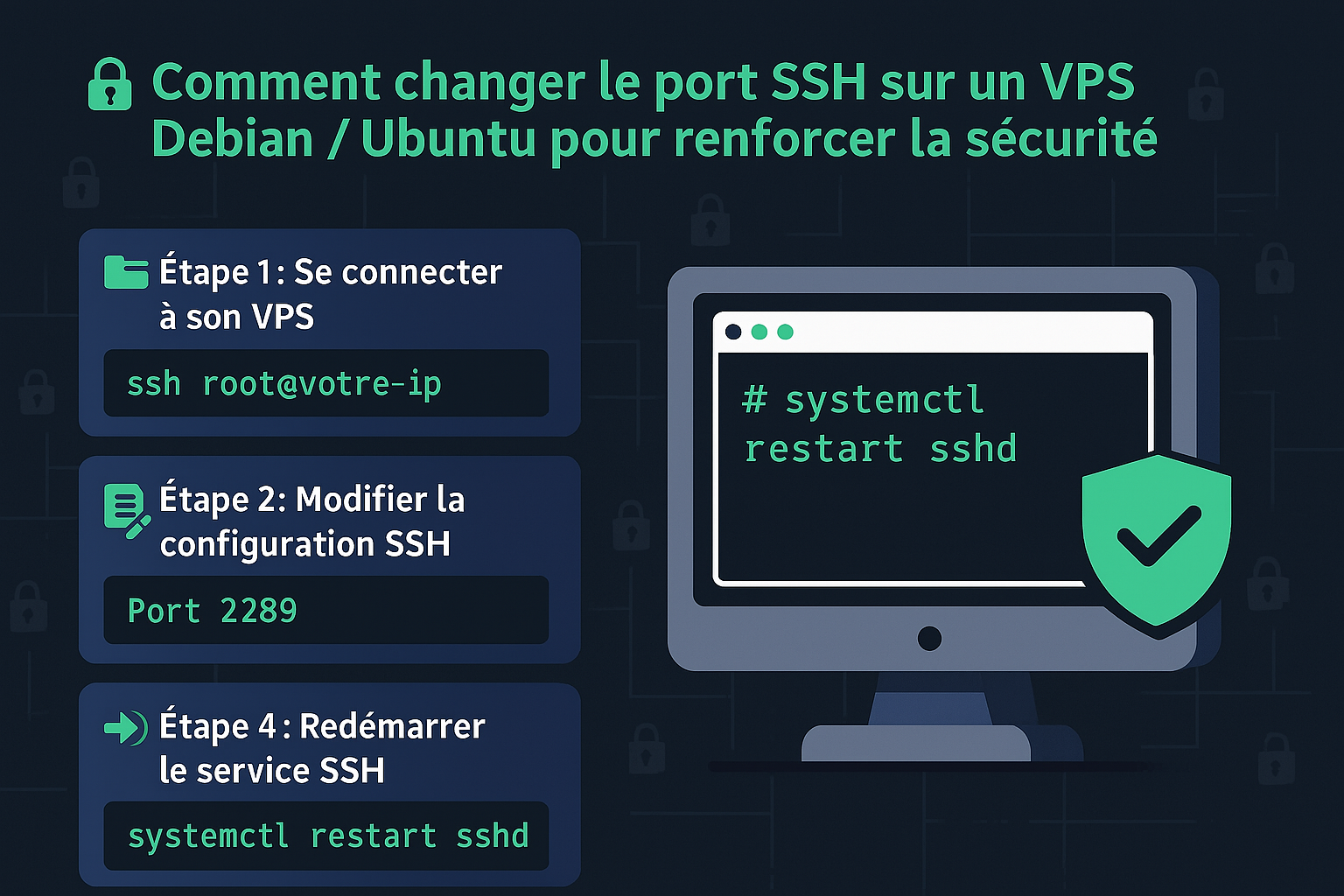

🔐 Comment changer le port SSH sur un VPS Debian / Ubuntu pour renforcer la sécurité

Par défaut, SSH utilise le port 22, bien connu des attaquants qui lancent régulièrement des scans automatisés sur ce port. Changer ce port ne remplace pas une bonne politique de sécurité, mais c’est une première barrière utile contre les bots et les tentatives de brute-force.

📁 Étape 1 : Se connecter à son VPS

Connectez-vous en SSH à votre serveur avec votre compte root ou utilisateur sudo :

ssh root@votre-ip📝 Étape 2 : Modifier la configuration SSH

Ouvrez le fichier de configuration de SSH avec un éditeur comme nano :

nano /etc/ssh/sshd_configTrouvez la ligne suivante :

#Port 22Et modifiez-la (ou décommentez-la) avec un numéro de port de votre choix, par exemple :

Port 22891024 et 65535 pour éviter les conflits avec des ports réservés.

🚪 Étape 3 : Autoriser le nouveau port dans le pare-feu

Si vous utilisez ufw (pare-feu Ubuntu/Debian), ouvrez le nouveau port :

ufw allow 2289/tcpEt vérifiez que le port SSH par défaut est toujours actif tant que vous n’avez pas redémarré le service :

ufw status🔁 Étape 4 : Redémarrer le service SSH

Une fois le fichier sauvegardé, redémarrez le service SSH :

systemctl restart sshdssh -p 2289 root@votre-ipSi tout fonctionne, vous pouvez supprimer l’accès au port 22 :

ufw delete allow 22/tcp✅ Étape 5 : (Optionnel) Empêcher les connexions root

Pour aller plus loin dans la sécurisation, vous pouvez désactiver l’accès SSH root :

nano /etc/ssh/sshd_configEt remplacez :

PermitRootLogin yesPar :

PermitRootLogin noN’oubliez pas de redémarrer sshd après cette modification.

🎯 En résumé

- Changer le port SSH est une mesure simple mais efficace contre les attaques automatisées.

- Assurez-vous que le nouveau port est bien ouvert dans votre pare-feu avant de redémarrer le service.

- Testez toujours une nouvelle connexion avant de fermer votre session active.

- Pensez à désactiver l’accès root et activer l’authentification par clé publique pour une sécurité optimale.

Article rédigé par l’équipe Informaclique 🧠 – Experts en sécurité, IT et accompagnement numérique.